Có Thể Bạn Chưa Biết

An ninh mạng là gì? 10 hình thức tấn công mạng phổ biến

An ninh mạng là gì? 10 hình thức tấn công mạng phổ biến là những hình thức tấn công mạng nào? Ngày nay, việc duy trì hệ thống mạng, hệ thống tài nguyên của công ty/doanh nghiệp hoạt động ổn định, an toàn và tin cậy đang là vấn đề mà các tổ chức và doanh nghiệp đặc biệt quan tâm.

Trong đó, yếu tố an ninh mạng luôn được đặt lên hàng đầu. Nắm bắt được nhu cầu của các tổ chức và doanh nghiệp, một số tập đoàn công nghệ thông tin và truyền thông hàng đầu trên thế giới đã đưa ra nhiều giải pháp bảo mật để bảo vệ “môi trường mạng” được trong sạch và an toàn.

Ngày hôm nay, mời các bạn cùng Huỳnh Quí IT đi tìm hiểu về an ninh mạng mà cụ thể là hình thức tấn công mạng qua bài viết An toàn thông tin là gì? 10 hình thức tấn công mạng phổ biến. Mời các bạn cùng đón xem.

Giới thiệu An toàn thông tin

Ngày nay với sự phát triển bùng nổ của công nghệ, hầu hết các thông tin của doanh nghiệp như chiến lược kinh doanh, các thông tin về khách hàng, nhà cung cấp, tài chính, mức lương nhân viên đều được lưu trữ trên hệ thống máy tính. Cùng với sự phát triển của doanh nghiệp là những đòi hỏi ngày càng cao của môi trường kinh doanh yêu cầu doanh nghiệp cần phải chia sẻ thông tin của mình cho nhiều đối tượng khác nhau qua Internet hay Intranet.

Việc mất mát, rò rỉ thông tin có thể ảnh hưởng nghiêm trọng đến tài chính, danh tiếng của công ty và quan hệ khách hàng, hơn thế nữa có thể khiến cả một công ty điêu đứng vì bị rò rỉ thông tin.

An toàn thông tin là gì?

- An toàn thông tin: Bảo mật + toàn vẹn + khả dụng + chứng thực.

- An toàn máy tính: tập hợp các công cụ được thiết kế để bảo vệ dữ liệu và chống hacker.

- An toàn mạng: các phương tiện bảo vệ dữ liệu khi truyền đi trên môi trường mạng thông qua các giao thức được hỗ trợ.

- An toàn Internet: các phương tiện bảo vệ dữ liệu khi truyền chúng trên tập các mạng liên kết với nhau.

Nhu cầu an toàn thông tin

An toàn thông tin đã thay đổi rất nhiều trong thời gian gần đây. Trước kia hầu như chỉ có nhu cầu an toàn thông tin, nay đòi hỏi thêm nhiều yêu cầu mới như an ninh máy chủ và trên mạng. Các phương pháp truyền thống được cung cấp bởi các cơ chế hành chính và phương tiện vật lý như nơi lưu trữ bảo vệ các tài liệu quan trọng và cung cấp giấy phép được quyền sử dụng các tài liệu mật đó.

Máy tính đòi hỏi các phương pháp tự động để bảo vệ các tệp và các thông tin lưu trữ. Nhu cầu an toàn rất lớn và rất đa dạng, có mặt khắp mọi nơi, mọi lúc. Do đó không thể không đề ra các qui trình tự động hỗ trợ bảo đảm an toàn thông tin.

Việc sử dụng mạng và truyền thông đòi hỏi phải có các phương tiện bảo vệ dữ liệu khi truyền. Trong đó có cả các phương tiện phần mềm và phần cứng, đòi hỏi có những nghiên cứu mới đáp ứng các bài toán thực tiễn đặt ra.

Giới thiệu An ninh mạng

Luật an ninh mạng định nghĩa: An ninh mạng là sự đảm bảo hoạt động trên không gian mạng không gây hại đến an ninh quốc gia, trật tự, an toàn xã hội, quyền và lợi ích hợp pháp của tổ chức, cá nhân.

Mục đích chính an ninh mạng

- Bảo đảm an toàn thông tin tại máy chủ

- Bảo đảm an toàn cho phía máy trạm

- Bảo đảm an toàn thông tin trên đường truyền

Các hình thức tấn công mạng phá hoại thông tin

Hình thức tấn công vào máy chủ hoặc máy trạm độc lập (Standalone workstation or server)

Cách đơn giản nhất để tấn công một hệ điều hành là lợi dụng một máy tính đang ở trạng thái đăng nhập (logged-on) của một người nào đó khi người đó bỏ ra ngoài hoặc bận làm việc khác. Máy trạm hoặc máy chủ không được bảo vệ theo cách này là mục tiêu dễ nhất để tấn công khi không có người xung quanh.

Đôi khi các máy chủ cũng là các mục tiêu tấn công, vì quản trị viên hoặc người điều hành máy chủ cũng có thể đi ra ngoài bỏ lại máy chủ trong trạng thái đăng nhập với một tài khoản có đặc quyền của quản trị viên mà bất cứ ai cũng có thể sử dụng.

Thậm chí cả những máy chủ đặt trong các phòng máy được khoá cẩn thận, thì máy chủ này cũng trở thành một mục tiêu tấn công cho bất cứ ai vào được phòng đó, những người này có thể là những lập trình viên, những nhà quản lý, thợ điện, nhân viên bảo trì, …

Hình thức tấn công bằng cách phá mật khẩu

Quá trình truy trập vào một hệ điều hành có thể được bảo vệ bằng một tài khoản người dùng và mật khẩu. Những kẻ tấn công có rất nhiều cách khác phức tạp hơn để tìm mật khẩu truy nhập. Kẻ tấn công có trình độ đều biết rằng luôn có những tài khoản người dùng quản trị chính, ví dụ như tài khoản Administrator trong các hệ điều hành Windows, tài khoản root trong các hệ điều hành Unix và Linux, tài khoản Admin trong NetWare và các tài khoản đặc quyền Admin trong hiều hành Mac OS X(MacOS).

Những kẻ tấn công sẽ cố gắng đăng nhập bằng các tài khoản này một cách cục bộ hoặc từ trên mạng, bằng chương trình Telnet chẳng hạn. Telnet là một giao thức trong tầng ứng dụng của mô hình TCP/IP cho phép truy nhập và cấu hình từ xa từ trên mạng hoặc trên Internet. Nếu một kẻ tấn công tìm kiếm một tài khoản để truy nhập, thì kẻ đó phải sử dụng hệ thống tên miền DNS trong một mạng kết nối với Internet để tìm những ra được những tên tài khoản có thể.

Sau khi tìm ra được tên tài khoản người dùng, kẻ tấn công này sẽ sử dụng một phần mềm liên tục thử các mật khẩu khác nhau có thể như (Xavior, Authforce và Hypnopaedia). Phần mềm này sẽ tạo ra các mật khẩu bằng cách kết hợp các tên, các từ trong từ điển và các số

Hình thức tấn công Virus và worm

Virus là một chương trình gắn trong các ổ đĩa hoặc các tệp và có khả năng nhân bản trên toàn hệ thống. Một số virus có thể phá hoại các tệp hoặc ổ đĩa, còn một số khác chỉ nhân bản mà không gây ra một sự phá hoại thường trực nào. Một số virus hoặc e-mail chứa các hướng dẫn cách xoá một tệp được cho là một virus nguy hiểm – nhưng thực chất tệp này lại là một tệp hệ thống. Nếu làm theo “cảnh báo” này có thể sẽ mắc phải các lỗi hệ thống hoặc có thể cài đặt lại tệp đó.

Worm (sâu mạng) là một chương trình nhân bản không ngừng trên cùng một máy tính hoặc gửi chính nó đến các máy tính khác trong mạng. Sự khác nhau giữa Worm (sâu mạng) và Virus là Worm (sâu mạng) tiếp tục tạo các tệp mới, còn virus thì nhiễm ổ đĩa hoặc tệp rồi ổ đĩa hoặc tệp đó sẽ nhiễm các ổ đĩa hoặc các tệp khác.

Worm (sâu mạng) là một chương trình có vẻ là hữu ích và vô hại, nhưng thực tế lại gây hại cho máy tính của người dùng. Worm (sâu mạng) thường được thiết kế để cho phép kẻ tấn công truy nhập vào máy tính mà nó đang chạy hoặc cho phép kẻ tấn công kiểm soát máy tính đó. Ví dụ, các Worm (sâu mạng) như Trojan.Idly, B02K và NetBus là các Worm (sâu mạng) được thiết kế để cho phép kẻ tấn công truy nhập và điều khiển một hệ điều hành. Cụ thể, Trojan.Idly được thiết kế để chuyển cho kẻ tấn công tài khoản người dùng và mật khẩu để truy nhập máy tính nạn nhân.

Hình thức tấn công bộ đệm (buffer attack)

Rất nhiều hệ điều hành sử dụng bộ đệm (buffer) để lưu dữ liệu cho đến khi nó sẵn sàng được sử dụng. Giả sử, một máy chủ với một kết nối tốc độ cao đang truyền dữ liệu đa phương tiện tới một máy trạm trên mạng, và máy chủ truyền nhanh hơn máy trạm có thể nhận. Khi đó giao diện mạng của máy trạm sẽ sử dụng phần mềm lưu tạm (đệm) thông tin nhận được cho đến khi máy trạm sẵn sàng xử lý nó.

Các thiết bị mạng như switch cũng sử dụng bộ đệm để khi lưu lượng mạng quá tải nó sẽ có chỗ để lưu dữ liệu cho đến khi chuyển tiếp xong dữ liệu đến đích. Tấn công bộ đệm là cách mà kẻ tấn công lừa cho phần mềm đệm lưu trữ nhiều thông tin trong bộ đệm hơn kích cỡ của nó (trạng thái này gọi là tràn bộ đệm). Phần thông tin thừa đó có thể là một phần mềm giả mạo sau đó sẽ truy nhập vào máy tính đích.

Hình thức tấn công từ chối dịch vụ (Dos)

Tấn công từ chối dịch vụ (DoS) được sử dụng để can thiệp vào quá trình truy nhập đến một máy tính, một trang web hay một dịch vụ mạng bằng cách làm tràn dữ liệu mạng bằng các thông tin vô ích hoặc bằng các frame hay packet chứa các lỗi mà một dịch vụ mạng không nhận biết được.

Ví dụ, một tấn công dịch vụ có thể nhắm vào các dịch vụ truyền thông dùng giao thức HTTP hoặc giao thức FTP trên một trang web. Mục đích chính của tấn công DoS là chỉ làm sập một trang cung cấp thông tin hoặc làm tắt một dịch vụ chứ không làm hại đến thông tin hoặc các hệ thống.

Nhiều khi một tấn công DoS vào một hệ điều hành được thực hiện trong chính mạng nội bộ mà hệ điều hành đó được cài đặt. Kẻ tấn công giành quyền truy nhập với tài khoản Administrator của Windows 2003 Server và dừng các dịch vụ trên máy trạm và máy chủ, làm cho người dùng không thể truy nhập vào máy chủ đó.

Tệ hại hơn, kẻ tấn công có thể gỡ bỏ một dịch vụ hoặc cấu hình để cấm dịch vụ đó. Một cách khác đó là làm đầy ổ đĩa trên các hệ thống không cài đặt chức năng Disk quota (hạn ngạch đĩa) làm cho các ổ đĩa bị tràn bởi các tệp. Vấn đề này trước đây thường xảy ra đối với các hệ thống máy chủ không có các tuỳ chọn quản lý hạn ngạch đĩa.

Một kẻ tấn công từ xa (không khởi tạo tấn công từ trong mạng cục bộ) có thể thực hiện một dạng tấn công đơn giản đó là làm tràn dữ liệu mạng một hệ thống bằng nhiều gói tin. Ví dụ, chương trình Ping of Death sử dụng tiện ích Ping có trong các hệ điều hành Windows và Unix để làm tràn dữ liệu mạng một hệ thống bằng các gói tin quá cỡ, ngăn chặn truy nhập tới hệ thống đích.

Ping là một tiện ích mà người dùng mạng và các quản trị viên thường sử dụng để kiểm tra kết nối mạng. Trong một số loại tấn công, máy tính khởi tạo tấn công có thể làm cho rất nhiều máy tính khác gửi đi các gói tin tấn công. Các gói tin tấn công có thể nhắm vào một trang web, một máy đích hay nhiều máy tính có thể tấn công nhiều máy đích. Kiểu tấn công này được gọi là tấn công từ chối dịch vụ phân tán DdoS.

Hình thức tấn công định tuyến nguồn (source routing attack)

Trong định tuyến nguồn, người gửi gói sẽ xác định chính xác tuyến đường mà gói sẽ đi qua để đến được đích. Thực chất, định tuyến nguồn chỉ sử dụng trong các mạng token ring và để gỡ rối các lỗi mạng. Ví dụ, tiện ích gỡ rối Traceroute trong các hệ điều hành Windows, UNIX, Mac OS và NetWare sử dụng định tuyến nguồn để xác định tuyến đường mà gói tin đi từ một điểm tới một điểm khác trên một mạng.

Trong tấn công định tuyến nguồn, kẻ tấn công sửa đổi địa chỉ nguồn và thông tin định tuyến làm cho gói tin có vẻ như đến từ một địa chỉ khác, ví dụ một địa chỉ tin cậy để truyền thông trên một mạng. Ngoài việc đóng giả làm một người tin cậy trong mạng, kẻ tấn công còn có thể sử dụng định tuyến nguồn để thăm dò thông tin của một mạng riêng,

Ví dụ một mạng được bảo vệ bởi một thiết bị mạng sử dụng chức năng chuyển đổi địa chỉ (NAT). NAT(Network Address Translation) có thể chuyển đổi địa chỉ IP của gói tin từ một mạng riêng thành một địa chỉ IP khác được sử dụng trên mạng công cộng hay mạng Internet – đây là kỹ thuật vừa để bảo vệ định danh của các máy tính trong một mạng riêng vừa để bỏ qua yêu cầu sử dụng các địa chỉ IP duy nhất trên toàn cầu trên mạng riêng.

* Chú ý: Những kẻ tấn công có thể lách được một thiết bị NAT bằng cách sử dụng một dạng định tuyến nguồn gọi là làm sai lệch bản ghi định tuyến nguồn (LSRR – Loose Source Record Route). Dạng định tuyến này không xác định một tuyến đầy đủ cho gói tin, mà chỉ một phần – ví dụ, một hoặc hai chặng (hop) hay thiết bị mạng trong tuyến đi qua thiết bị NAT.

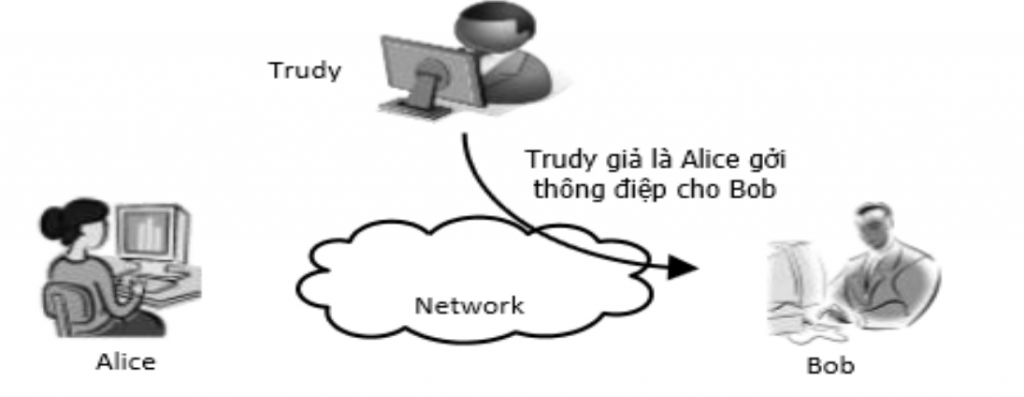

Tấn công giả mạo làm cho địa chỉ nguồn của gói tin bị thay đổi làm cho có vẻ như được xuất phát từ một địa chỉ (máy tính) khác. Sử dụng tấn công giả mạo, kẻ tấn công có thể truy nhập được vào một hệ thống được bảo vệ.

Tấn công định tuyến nguồn cũng được coi là một dạng tấn công giả mạo. Ngoài ra, tấn công DoS làm tràn dữ liệu mạng một máy đích bằng các gói tin có địa chỉ nguồn giả mạo cũng là một dạng tấn công giả mạo.

Ngày nay, tấn công giả mạo là một hình thức tấn công mạng phổ biến hiện nay và đang hoành hành trên môi trường mạng, khiến nhiều người đã bị lừa thông qua hình thức tấn công mạng này.

Hình thức tấn công sử dụng e-mail

Một cuộc tấn công e-mail có vẻ như xuất phát từ một nguồn thân thiện, hoặc thậm chí là tin cậy như: một công ty quen, một người thân trong gia đình hay một đồng nghiệp. Người gửi chỉ đơn giản giả địa chỉ nguồn hay sử dụng một tài khoản e-mail mới để gửi e-mail phá hoại đến người nhận.

Đôi khi một e-mail được gửi đi với một tiêu đề hấp dẫn như “Congratulation you’ve just won free software”. Những e-mail phá hoại có thể mang một tệp đính kèm chứa một virus, một Worm (sâu mạng) hay một trojan horse. Một tệp đính kèm dạng văn bản word hoặc dạng bảng tính có thể chứa một macro (một chương trình hoặc một tập các chỉ thị) chứa mã độc. Ngoài ra, e-mail cũng có thể chứa một liên kết tới một web site giả.

Tấn công có tên Ganda được thực hiện dưới dạng một e-mail và tệp đính kèm được gửi đi dưới rất nhiều dạng khác nhau, nhưng nó luôn mang một thông báo kêu gọi một hành động như “Stop Nazis” hoặc “Save kittens – Hãy cứu lấy lũ mèo con”. Khi người dùng mở tệp đính kèm, Worm (sâu mạng) Ganda sẽ được kích hoạt.

Ngoài việc tạo ra các tệp, Worm (sâu mạng) này còn can thiệp vào các tiến trình đã khởi động, ví dụ các tiến trình của phần mềm diệt virus và bức tường lửa. Một ví dụ khác là một e-mail giả được gửi cho các người dùng của một công ty đăng ký web site nổi tiếng trên internet, yêu cầu người nhận cung cấp tên, địa chỉ và thông tin thẻ tín dụng lấy cớ là cập nhật các bản ghi của công ty. Nhưng mục đích thực của nó là bí mật thu thập dữ liệu về thẻ tín dụng.

Tấn công sử dụng e-mail cũng là một hình thức tấn công mạng phổ biến hiện nay.

Hình thức tấn công Quét cổng

Truyền thông bằng giao thức TCP/IP sử dụng các cổng TCP hoặc cổng UDP nếu giao thức UDP được sử dụng cùng với giao thức IP. Cổng TCP hoặc UDP là một con đường để truy nhập hệ thống đích, thông thường nó liên quan đến một dịch vụ, một tiến trình hay một chức năng nhất định. Một cổng tương tự như một mạch ảo kết nối giữa 2 dịch vụ hoặc 2 tiến trình truyền thông với nhau giữa 2 máy tính hoặc 2 thiết bị mạng khác nhau. Các dịch vụ này có thể là FTP, e-mail, …

Có 65535 cổng trong giao thức TCP và UDP. Ví dụ, dịch vụ DNS chạy trên cổng 53, FTP chạy trên cổng 20.

| Port

No |

Purpose | Port

No |

Purpose |

| 1 | Multiplexing | 53 | DNS server application |

| 5 | RJE applications | 79 | Find active user application |

| 9 | Transmission discard | 80 | HTTP web browsing |

| 15 | Status of network | 93 | Device controls |

| 20 | FTP data | 102 | Service access point

(SAP) |

| 21 | FTP commands | 103 | Standadized e-mail service |

| 23 | Telnet applications | 104 | Standadized e-mail exchange |

| 25 | SNMTP e-mail applications | 119 | Usenet news transfers |

| 37 | Time transactions | 139 | NetBIOS applications |

Một số cổng TCP/IP và mục đích

Sau khi một kẻ tấn công đã biết được một hoặc nhiều địa chỉ IP của các hệ thống đang sống (tồn tại) trên mạng, kẻ tấn công sẽ chạy phần mềm quét cổng để tìm ra những cổng quan trọng nào đang mở, những cổng nào chưa được sử dụng. Có 2 phần mềm quét cổng thông dụng đó là Nmap và Strobe.

Nmap thường được sử dụng để quét các máy tính chạy hệ điều hành Unix/Linux, ngoài ra còn một phiên bản được sử dụng cho các máy chủ và máy trạm Windows. Một cách để ngăn chặn truy nhập thông qua một cổng mở là dừng các dịch vụ hoặc các tiến trình hệ điều hành không sử dụng hoặc chỉ cấu hình khởi động các dịch vụ một cách thủ công bằng chính hiểu biết của mình.

Hình thức tấn công không dây

Các mạng không dây thường rất dễ bị tấn công mạng, vì rất khó để biết được người nào đó đã xâm hại đến mạng này. Đôi khi các tấn công trên mạng không dây còn được gọi là war-drives, vì kẻ tấn công có thể lái xe lòng vòng quanh một khu vực, dùng một máy tính xách tay để thu thập các tín hiệu không dây. Tuy nhiên, kẻ tấn công mạng cũng có thể làm điều đó bằng cách đi bộ hoặc ở một nơi nào đó với chiếc máy tính xách tay của mình.

Hai thành phần quan trọng được sử dụng trong các tấn công không dây là một card mạng không dây và một ăng ten đa hướng, có thể thu tín hiệu từ tất cả các hướng. Một thành phần khác đó là phần mềm war-driving được sử dụng để bắt và chuyển đổi các tín hiệu từ ăng ten qua card mạng không dây. (hình ảnh minh hoạ dưới đây)

Các tấn công mạng qua hình thức tân công không dây thường được thực hiện bằng cách quét rất nhiều kênh sử dụng cho các truyền thông không dây. Đây cũng là một hình thức tấn công mạng cực kỳ phổ biến ngày nay. Nên, các bạn hãy lưu ý tránh giao dịch, sử dụng mạng công cộng (quán cà-phê, nhà hàng, quán trà sữa,…) để làm việc, giao dịch ngân hàng,… nói chung là các công việc quan trọng để tránh bị tấn công mạng.

Các biện pháp phát hiện khi bị tấn công mạng

Không có một hệ thống nào có thể đảm bảo an toàn tuyệt đối, mỗi một dịch vụ đều có những lỗ hổng bảo mật tiềm tàng. Người quản trị hệ thống không những nghiên cứu, xác định các lỗ hổng bảo mật mà còn phải thực hiện các biện pháp kiểm tra hệ thống có dấu hiệu sắp hoặc đã bị tấn công mạng hay không.

Một số biện pháp cụ thể có thể áp dụng để sớm phát hiện tấn công mạng:

- Kiểm tra các dấu hiệu hệ thống bị tấn công mạng: Hệ thống thường bị treo bằng những thông báo lỗi không rõ ràng. Khó xác định nguyên nhân do thiếu thông tin liên quan. Trước tiên, xác định các nguyên nhân có phải phần cứng hay không, nếu không phải nghĩ đến khả năng máy tính bị tấn công.

- Kiểm tra các tài khoản người dùng mới lạ, nhất là các tài khoản có ID bằng không.

- Kiểm tra sự xuất hiện của các tập tin lạ. Người quản trị hệ thống nên có thói quen đặt tên tập tin theo mẫu nhất định để dễ dàng phát hiện tập tin lạ.

- Kiểm tra thời gian thay đổi trên hệ thống.

- Kiểm tra hiệu năng của hệ thống: Sử dụng các tiện ích theo dõi tài nguyên và các tiến trình đang hoạt động trên hệ thống.

- Kiểm tra hoạt động của các dịch vụ hệ thống cung cấp.

- Kiểm tra truy nhập hệ thống bằng các tài khoản thông thường, đề phòng trường hợp các tài khoản này bị truy nhập trái phép và thay đổi quyền hạn mà người sử dụng hợp pháp không kiểm soát được.

- Kiểm tra các file liên quan đến cấu hình mạng và dịch vụ, bỏ các dịch vụ không cần thiết.

- Kiểm tra các phiên bản của sendmail, ftp, … tham gia các nhóm tin về bảo mật để có thông tin về lỗ hổng bảo mật của dịch vụ sử dụng.

- Phân quyền truy cập vào hệ thống cho mỗi tài nguyên cần thiết theo từng nhu cầu

- Thường xuyên review xem lại có tài nguyên nào bị quá tải hay không?

Các biện pháp này kết hợp với nhau tạo nên một chính sách về bảo mật đối với hệ thống.

Vậy là ngày hôm nay các bạn đã cùng Huỳnh Quí IT đi qua tìm hiểu về an ninh mạng và tấn công mạng. Hy vọng qua bài viết này, các bạn sinh viên, người dùng, các doanh nghiệp sẽ có cái nhìn mới hơn và đặt vấn đề an ninh mạng – tấn công mạng lên hàng đầu để tránh các sự cố không đáng có.

Ngay sau khi viết bài này, chính mình cũng phải xem lại hệ thống mà mình đang quản lý. Nếu có gì thắc mắc các bạn có thể liên hệ mình qua Fanpage.